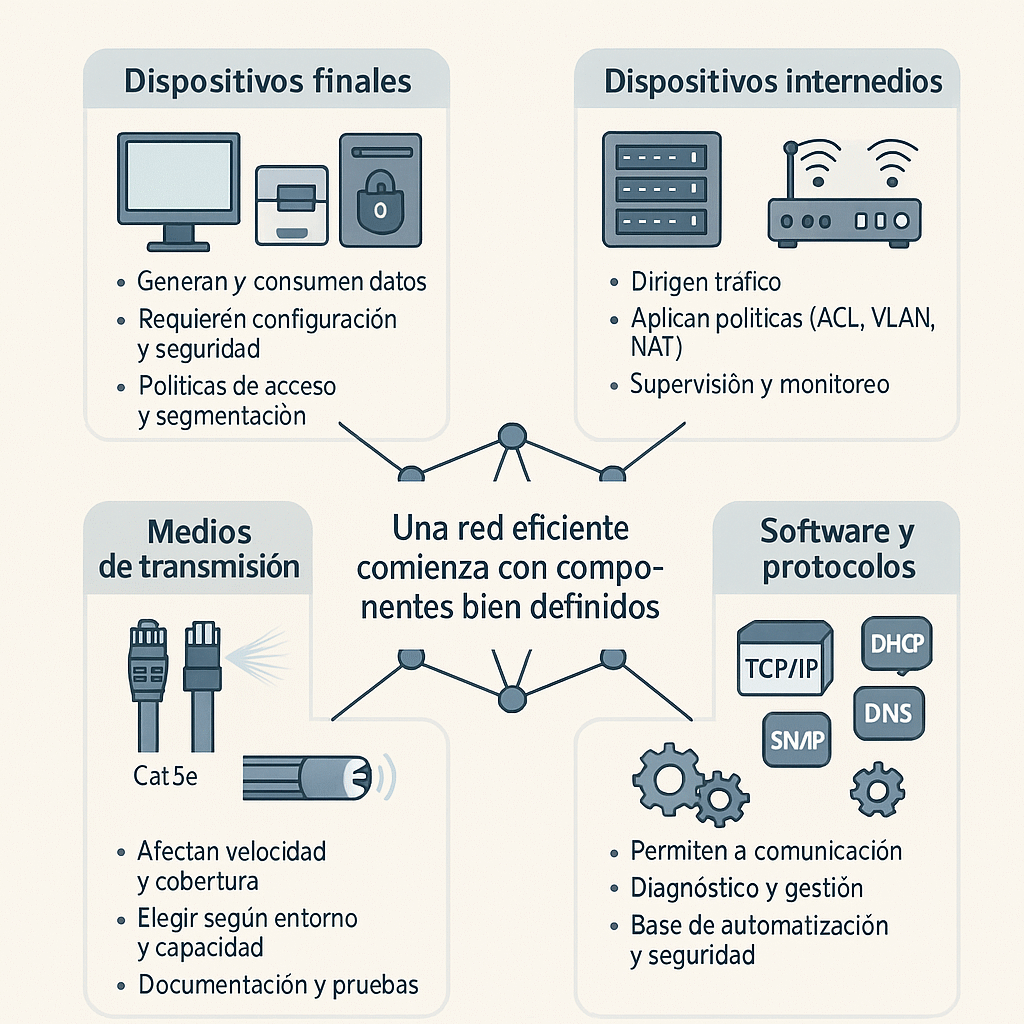

2. Componentes básicos de una red

En el Tema 1 definimos qué es una red de computadoras. Ahora pasamos del concepto a los bloques tangibles que permiten que funcione. Conocer las capacidades, limitaciones y buenas prácticas de cada componente evita cuellos de botella y sienta las bases para los temas siguientes: tipos de redes (Tema 3), topologías (Tema 5) y dispositivos de interconexión en detalle (Tema 6).

2.1 Dispositivos finales

Los dispositivos finales son los protagonistas visibles de la red: generan y consumen información, ejecutan aplicaciones y son el punto de contacto con los usuarios. Aunque varían en potencia y forma, comparten necesidades comunes: un adaptador de red, un sistema operativo compatible y políticas de seguridad alineadas con la organización.

2.1.1 Computadoras y estaciones de trabajo

Una computadora personal moderna incluye múltiples interfaces (Ethernet, Wi-Fi, Bluetooth). Configurar cada interfaz con los controladores correctos y separar perfiles (oficina, laboratorio, invitado) minimiza riesgos. En entornos profesionales conviene documentar el número de serie, la dirección MAC y el responsable del equipo.

2.1.2 Impresoras y periféricos de salida

Las impresoras conectadas a red suelen ofrecer servicios adicionales (escaneo a correo, almacenamiento temporal). Deben ubicarse en VLANs controladas, aplicar contraseñas de administración y mantener el firmware actualizado para evitar que se conviertan en un vector de ataque.

2.1.3 Servidores y appliances

Los servidores concentran bases de datos, autenticación o archivos compartidos. Se diferencian por tener hardware redundante (fuentes dobles, arreglos RAID) y sistemas operativos optimizados. Para mantener su disponibilidad se diseñan dominios de fallas independientes, se replica la configuración y se monitorea temperatura, consumo eléctrico y capacidad de red.

2.1.4 Dispositivos móviles y especializados

Los teléfonos inteligentes, tablets y sensores industriales agregan movilidad y telemetría continua. Por su exposición constante es esencial implementar autenticación multifactor, listas blancas de aplicaciones y mecanismos de borrado remoto.

2.1.5 Buenas prácticas para nodos finales

- Inventario actualizado: relaciona direcciones MAC, usuarios y ubicaciones físicas para acelerar la respuesta ante incidentes.

- Segmentación lógica: separar dispositivos de oficina, invitados e IoT reduce la superficie de ataque.

- Automatización de parches: utilizar herramientas de gestión centralizada evita versiones obsoletas del sistema operativo.

2.2 Dispositivos intermedios

Los dispositivos intermedios dirigen el tráfico, conectan segmentos y aplican políticas. Aunque se profundizarán en el Tema 6, aquí repasamos sus responsabilidades principales para entender cómo interactúan con los nodos finales.

2.2.1 Switches y segmentación

Un switch de red opera en la capa de enlace y reenvía tramas usando direcciones MAC. En redes modernas soporta VLAN, PoE y mecanismos de prevención de bucles (STP). Elegir correctamente la cantidad de puertos, el ancho de banda del backplane y las opciones de administración remota evita congestiones.

2.2.2 Routers y decisiones de enrutamiento

El router conecta redes con diferentes esquemas de direccionamiento. Implementa protocolos estáticos o dinámicos (RIP, OSPF, BGP), aplica listas de control de acceso y traduce direcciones cuando es necesario. También puede incorporar firewalls o capacidades de VPN.

2.2.3 Puntos de acceso y cobertura inalámbrica

Un punto de acceso actúa como puente entre los dispositivos inalámbricos y la red cableada. La potencia de transmisión, la ubicación física y el canal radioeléctrico deben planificarse para reducir interferencias. En implementaciones empresariales se controlan desde controladoras o servicios en la nube para ajustar potencias y autenticación en tiempo real.

| Dispositivo | Capa predominante | Funciones clave | Indicadores a monitorear |

|---|---|---|---|

| Switch gestionado | Enlace (2) | Segmentación, PoE, control de acceso por puerto | Uso de CPU, tablas MAC, errores de puerto |

| Router empresarial | Red (3) | Enrutamiento, ACL, NAT, QoS | Rutas aprendidas, latencia WAN, sesiones VPN |

| Punto de acceso | Enlace inalámbrico | Asociación de clientes, roaming, seguridad WPA3 | Cantidad de clientes, canales utilizados, interferencias |

2.3 Medios de transmisión

El medio físico determina la velocidad, la distancia y la inmunidad a interferencias. Elegirlo bien evita inversiones incorrectas y complementa las decisiones de topología que veremos en el Tema 5.

2.3.1 Cableado estructurado

El par trenzado es la opción más difundida en LAN debido a su bajo costo y facilidad de instalación. Las categorías Cat5e, Cat6 y Cat6A definen frecuencias y velocidades máximas. Una instalación correcta requiere paneles de parcheo, rutas separadas de cables eléctricos y pruebas de certificación.

2.3.2 Fibra óptica

La fibra óptica utiliza pulsos de luz y ofrece inmunidad a interferencias. Se presenta en variantes monomodo (largas distancias) y multimodo (distancias medias). Para su despliegue se consideran conectores, radios de curvatura y limpieza de empalmes.

2.3.3 Radiofrecuencia

Las redes basadas en Wi-Fi y otras tecnologías de radio permiten movilidad. Sus desafíos principales son la competencia de canales, la atenuación por paredes y la necesidad de cumplir regulaciones locales de potencia. Para entornos industriales se pueden combinar bandas de 2.4, 5 y 6 GHz según la densidad de usuarios.

2.3.4 Buenas prácticas de selección

- Cobertura vs. capacidad: una red IoT prioriza cobertura, mientras que un laboratorio multimedia exige mayor capacidad.

- Ambiente: temperatura, humedad y presencia de interferencias electromagnéticas determinan materiales y protecciones.

- Mantenibilidad: documentar recorridos, numerar paneles y etiquetar fibras acelera las reparaciones.

2.4 Software y protocolos de comunicación

El hardware sin software coordinado no podría intercambiar datos. Los protocolos definen estructuras de paquetes, temporizadores y procedimientos de recuperación ante fallas. Al conocerlos podemos diagnosticar problemas y automatizar tareas.

2.4.1 Protocolos esenciales

- TCP/IP: base de Internet, combina confiabilidad (TCP) con direccionamiento global (IP).

- DHCP: entrega configuración IP dinámica a estaciones de trabajo y dispositivos móviles.

- DNS: traduce nombres de dominio a direcciones IP para facilitar la navegación.

- SNMP: protocolo de gestión que recolecta estadísticas de switches, routers y servidores.

En temas posteriores profundizaremos cómo se relacionan con las capas de los modelos OSI y TCP/IP.